Informatikai biztonsági szakértők szerint a pénteken kezdődött, példátlan méretű támadást követően újabbak következhetnek napokon, vagy heteken belül. Ráadásul a fertőzött gépeken kulcsfontosságú dokumentumokat zároló, s a zár feloldásáért pénzt követelő zsarolók ultimátuma hétfőn lejár, a fejlesztőknek addig van idejük megpróbálni dekódolni a vírust.

A szakértők elmondták, hogy a vírus terjedésének kifulladása egy brit kiberbiztonsági szakembernek köszönhető, aki tíz dollárért regisztrálta próbaképpen a szokatlanul hosszú, 45 karakterből álló értelmetlen domainnevet (internetes azonosítót), amelyet - mint utólag kiderült - a rosszindulatú vírus kódjába épített be a számítógépes kalóz, hogy szükség esetén le tudja állítani.

Miután a brit kiberbiztonsági szakértő regisztrált a vírusban szereplő domainnéven, a vírus terjedése gyakorlatilag leállt, de felbukkanhatnak más kiiktató kóddal ellátott hasonló vírusok. Ráadásul hétvége lévén sok cég csak hétfőn fog ráébredni arra, hogy gondok vannak az informatikai rendszerével, ahol ugyanis beépült a vírus, ott a brit programozó ötlete már nem segít.

A számítógépes támadássorozat 104 országot érintett, a legtöbb gép Oroszországban, Ukrajnában és Tajvanon fertőződött meg, a legveszélyesbb helyzet pedig Nagy-Britanniában alakult ki, ahol az egészségügy 248 számítógépes rendszere közül 48-ba hatolt be a vírus, de szombat délutánra hat kivételével az összes újra normálisan működött.

Az amerikai belbiztonsági minisztérium közölte, hogy kész segíteni a partnerországoknak az internetes támadások elhárításában, és erről már folynak az intenzív konzultációk velük.

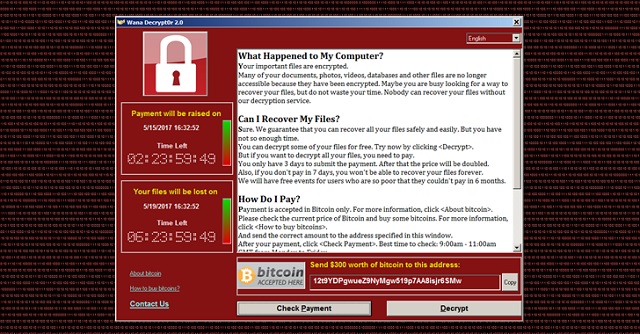

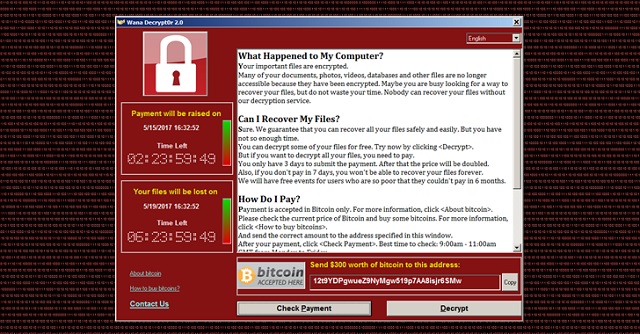

Szakértők szerint a támadássorozatot úgynevezett ransomware vírussal követték el, amely láncfertőzést okozott az egymással összeköttetésben lévő számítógépes rendszerekben. A WannaCryként ismert zsarolóvírus továbbfejlesztett változata terjedhetett szét, amelynek készítői 300 vagy 600 dollárnak megfelelő összeget próbálnak kicsikarni a felhasználóktól a bitcoin nevű virtuális valutában, a rosszindulatú program által zárolt adatok hozzáférhetővé tételéért (a ransom angolul váltságdíjat jelent). A felhasználók háttérképe megváltozik, egy visszaszámlálás jelenik meg rajta azzal az időtartammal, ameddig a gép tulajdonosa kifizetheti a váltságdíjat, különben a kiberbűnözők törlik összes adatát. A határidő hétfő, és a fejlesztők versenyt futnak az idővel, hogy dekódolni tudják a gépekből a vírust, ám ha ez sikerül is, a zsarolók lehet, hogy változatnak a kódon, és kezdődik az egész dekódolás elölről.

A magát Shadow Brokersnek nevező csoport az interneten tavaly óta terjeszti az amerikai Nemzetbiztonsági Ügynökségtől, az NSA-től ellopott, Eternal Blue-ként ismert hackerprogramot. A mostani számítógépes támadássorozat elkövetői feltehetően az NSA-kódokat felhasználva fejlesztették tovább a WannaCry vírust, képessé téve arra, hogy magától terjedjen el nagy számítógépes rendszerekben.

A hackerek a Microsoft Windows operációs rendszerének sérülékenységét kihasználva intézték támadásukat. Az amerikai cég néhány órával a támadássorozat elindulása után arról tájékoztatott, hogy olyan automatikus frissítéseket kínál a felhasználóinak, amelyek már védelmet nyújtanak az új internetes kártevő ellen is.

A Kaspersky Lab orosz számítógépes biztonsági cég szerint a legtöbb fertőzési kísérlet Oroszországban történt. Az orosz jegybank közleményt adott ki szombaton, amely szerint az orosz bankokat masszív támadás érte, de sikerült kivédeniük, és állta a sarat az orosz vasúttársaság is. A RIA Novosztyi hírügynökség szerint célpont volt a többi között az orosz belügyminisztérium és az egészségügyi tárca is, de bizalmas adatok nem kerültek ki.

A német média szombati híradásai szerint a hackerek megtámadták a Deutsche Bahn vasúttársaság gépeit, ami fennakadást okozott a vasúti forgalomban, országszerte jelentek meg hamis üzenetek a német pályaudvarok monitorjain. A károk nagyságát egyelőre nem mérték fel teljesen.

A korábbi hírek arról szóltak, hogy az amerikai vállalatokat elkerülte a nemzetközi támadássorozat, de kiderült, hogy a FedEx csomagküldő cég gépei is megsínylették azt. A Symantec szoftverbiztonsági cég szakértői szerint az amerikai cégek azért kerülték el a nagyobb bajt, mert a támadássorozat Európából indult, és mire az Egyesült Államokba ért, az úgynevezett spamszűrők azonosították a veszélyt, és rosszindulatúnak jelölték a fertőzött internetes üzeneteket.

Több ázsiai országban, így Kínában, Dél-Koreában, Vietnamban és Indonéziában ugyancsak egyes kórházak, iskolák, egyetemek és tanintézetek számítógépes rendszereibe férkőzött be a vírus. Érintettek a spanyol, a portugál és az argentin távközlési cégek is. Brazíliában több állami intézmény munkájában fennakadások voltak, így a szociális ellátó rendszer működésében is.

MTI